개요

Downloader/Win32.Banload 악성코드는 추가로 악성코드를 다운로드 하는 다운로더형 악성코드 입니다.

특정 지정된 웹사이트로 접속해서 악성코드를 다운로드 받아서 감염 시키는 형태입니다.

상세 분석

<virustotal 결과>

<패킹 결과>

PEID로 확인 결과 UPX 패킹으로 나옵니다. 언패킹후 분석을 진행합니다.

파일 실행 후 레지스트리에 등록 하거나 다른 파일 생성을 하지 않고 외부 통신 부분만보이게 됩니다.

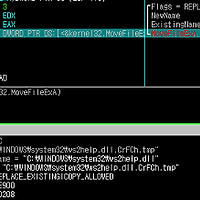

악성코드가 추가로 지정된 웹사이트에서 받아오는 추가 악성코드 주소의 복호화 부분입니다. 040C3D70 함수를 호출해서 문자열에 대해서 복호화를 진행합니다040C3D70 함수 호출 이후 0040C5D94,040C5DA4,040C5DB4,040C5DC4,040C5DD4 부분에서 PUSH 명령어를 통해서 스택에 넣습니다. 스택에 차례대로 문자열이 쌓이고 040C5DE8 부분에서 040C4068 함수를 호출합니다.

040C4068 함수로 이동 후 040C40D6 주소에 있는 LEA EAX,DWORD PTR SS:[EBP-C] 명령어를 통해서 EBP-C의 주소값을 EAX 레지스터가 가져옵니다.EBP-C 주소에 있는 값은 현재 0으로 아무것도 없는 상태입니다.

040C40DE 주소에 있는 함수 호출로 EBP-C 주소값에 최종적으로 다운로드 주소가 들어가게 됩니다.

0012FD3C 00A881F4 UNICODE "hxxp://conceptduox.com.br/mshot.txt"

0012FD3C 00A881F4 UNICODE "hxxp://conceptduox.com.br/htp.txt"

0012FD3C 00A8F42C UNICODE "hxxp://conceptduox.com.br/modulo.txt"

최종적으로 지정된 주소에 있는 악성코드들을 다운받아서 감염 시키게 됩니다. 현재 위 주소에 있는 악성코드는 다운로드 불가능 상태입니다.

서버의 소재지는 미국으로 나옵니다

'악성코드 분석' 카테고리의 다른 글

| Trojan-Ransom.Win32.Seftad.a (0) | 2012.12.14 |

|---|---|

| VirTool:WinNT/Rootkitdrv.KM (0) | 2012.12.07 |

| Trojan/Win32.Magania (0) | 2012.12.04 |

| Rootkit.Win32.Tiny.jm (0) | 2012.12.02 |

| Trojan.Win32.Hosts2.gen (0) | 2012.12.01 |